Especialistas en ciberseguridad reportan que los hackers maliciosos podrían abusar de las fallas descubiertas en las especificaciones Bluetooth Core y Mesh Profile para tomar control de dispositivos legítimos durante un proceso de emparejamiento con el fin de lanzar ataques Man-in-The-Middle (MiTM). Como muchos sabrán, estas especificaciones definen los requisitos que deben cumplir los dispositivos Bluetooth para establecer una conexión.

La explotación exitosa de estas fallas permitiría el compromiso de los dispositivos vulnerables que se encuentren en una ubicación cercana a los atacantes.

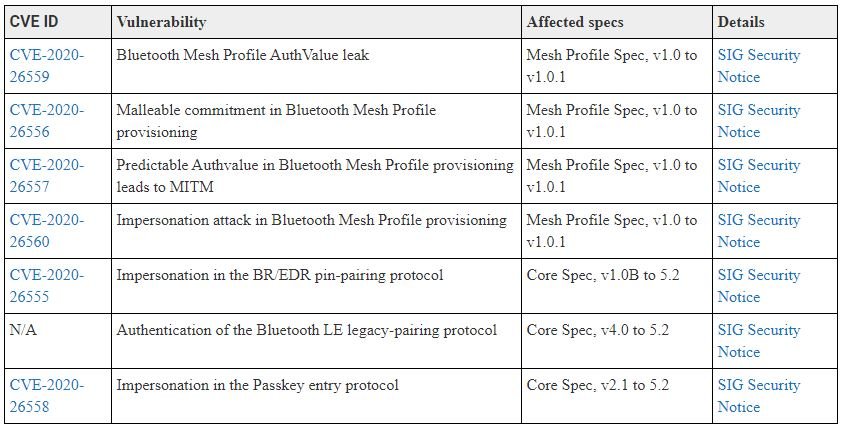

Un comunicado del Bluetooth Special Interest Group (Bluetooth SIG), la organización que supervisa el desarrollo de los estándares de Bluetooth, enlista algunas recomendaciones para cada una de las siete fallas de seguridad que afectan las dos especificaciones vulnerables. La información detallada sobre las vulnerabilidades descubiertas está disponible en la tabla incluida a continuación.

“Como de costumbre, recomendamos a los usuarios de dispositivos Bluetooth asegurarse de haber instalado las últimas actualizaciones recomendadas por los fabricantes de dispositivos y sistemas operativos”, señala la alerta de seguridad.

Una lista de proveedores afectados por estas fallas incluye a Android Open Source Project (AOSP), Cisco, Intel, Red Hat, Microchip Technology y Cradlepoint. Por ahora, AOSP está trabajando en el lanzamiento de las fallas identificadas como CVE-2020-26555 y CVE-2020-26558, las cuales impactan los dispositivos Android. Cisco también está preparando actualizaciones de seguridad para estas fallas.

Para conocer más sobre riesgos de seguridad informática, malware, vulnerabilidades y tecnologías de la información, no dude en ingresar al sitio web del Instituto Internacional de Seguridad Cibernética (IICS).